Científicos de la Universidad Tecnológica de Queensland (Australia) y Microsoft Research han demostrado que un nuevo sistema de criptografía, que utiliza una nueva técnica matemática, protege mejor a las telecomunicaciones actuales de los futuros ordenadores cuánticos, que podrían interceptarlas de forma retrospectiva. El único problema es que es más lento.El sistema, que utiliza una nueva técnica matemática, sólo tiene el problema de que es más lento

Para los poderosos ordenadores cuánticos que se desarrollarán en el futuro, el hackeo de cuentas bancarias en línea y tarjetas de crédito será un juego de niños.

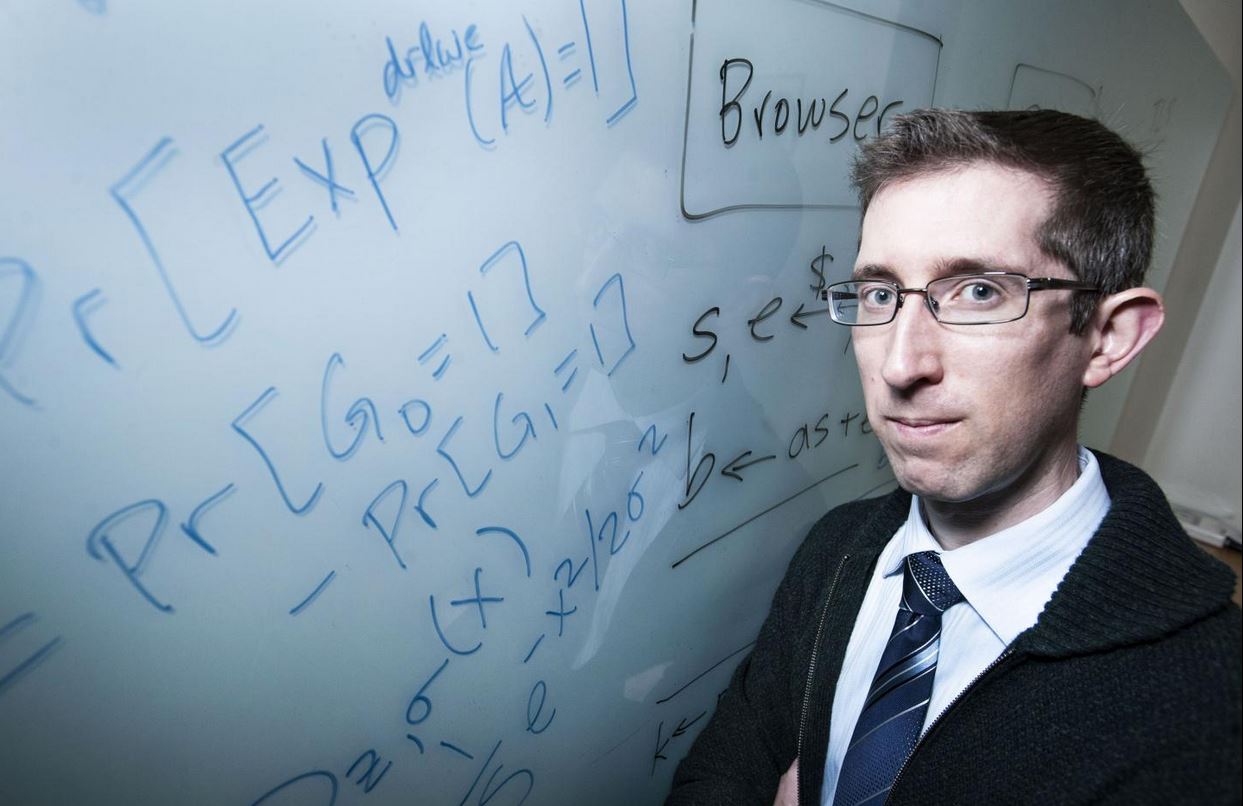

Pero un equipo de criptógrafos que incluye a Douglas Stebila, de la Universidad Tecnológica de Queensland (Australia) está poniendo a prueba la privacidad de las comunicaciones de Internet actuales frente a los potentes ordenadores del mañana.

Stebila, junto con los investigadores Joppe Bos, del fabricante de chips NXP Semiconductors, y Craig Costello y Michael Naehrig, de Microsoft Research, ha desarrollado mejoras en el protocolo principal de cifrado de Internet que evitan que los usuarios de ordenadores cuánticos intercepten las comunicaciones.

"Los gobiernos y la industria de la computación están trabajando con los científicos para construir ordenadores cuánticos. Es un reto científico muy significativo, pero las computadoras cuánticas podrían ser realidad en un par de décadas", dice Stebila en la nota de prensa de la universidad.

"Los ordenadores cuánticos serán capaces de resolver problemas científicos complejos, como la simulación de reacciones químicas, mucho más rápido que los superordenadores más potentes de hoy en día, pero también serán capaces de romper gran parte de la criptografía de clave pública que se utiliza para proteger Internet, la telefonía móvil, y otro tipo de comunicaciones electrónicas".

"Aunque aún no existen los ordenadores cuánticos, podrían ser utilizados para descifrar retroactivamente transmisiones pasadas", explica Stebila. "Por eso es importante que comencemos a actualizar nuestra infraestructura de comunicación. Hemos probado algunas técnicas nuevas y hemos encontrado algunos primeros pasos prometedores hacia el cifrado de Internet a prueba del futuro."

Stebila dice que la comunicación de Internet está protegido actualmente por un cifrado que usa el estándar Transport Layer Security (TLS), lo que asegura que los navegadores web no pueden ser engañados para que envíen datos al servidor web equivocado, y que los fisgones no puedan interceptar contraseñas u otra información personal.

Nueva técnica matemática

"El protocolo de encriptación TLS Internet utiliza una variedad de técnicas matemáticas para proteger la información, algunas de los cuales deben ser actualizadas para resistir a los ordenadores cuánticos", dice el científico. "Hemos desarrollado una nueva versión de TLS a prueba de ordenadores cuánticos que incorpora una técnica matemática relativamente reciente.

"Hemos probado nuestro nuevo protocolo cifrando los datos que se mueven entre dos PCs: las nuevas técnicas son un poco más lentas que los existentes, pero la confidencialidad de los datos se mejora".

"La velocidad del nuevo protocolo es algo en lo que vamos a trabajar ahora, pero esto es un gran paso adelante, lo que demuestra la viabilidad de estas nuevas técnicas. Somos optimistas en que esto proporcionará un marco para el desarrollo de formas eficaces de poner a prueba de futuro nuestros datos, en el mundo de los ordenadores cuánticos".

El equipo ha lanzado el software de su nuevo protocolo bajo una licencia de código abierto en https://github.com/dstebila/rlwekex.

Hace unos meses, matemáticos de la Universidad Estatal de Washington (EE.UU.) rediseñaron un antiguo código de cifrado, el código de la mochila, para que sirva de protección contra los ordenadores cuánticos.

Referencia bibliográfica:

Joppe W. Bos, Craig Costello, Michael Naehrig, Douglas Stebila: Post-quantum key exchange for the TLS protocol from the ring learning with errors problem. Proc. IEEE Symposium on Security and Privacy (2015).

Comentario: